Sightline

Sightlineは、DDoS攻撃の検知に強みを持つフローコレクターです。Sightlineは、NetFlow(v1, v5, v7, v9) 、 sFlow(v2, v4, v5)、IPFIXなどのフロー情報をルーターから収集し、レポートを作成します。お客様は、レポートを⾒ることでトラフィックの流れ(どのルート、どのデバイス(インターフェイス)のトラフィック量が多いか、トップトーカー(どこからの通信が多いか)などを知ることができます。また、フローコレクターは、フローを監視することで、DDoS攻撃を検知することができます。

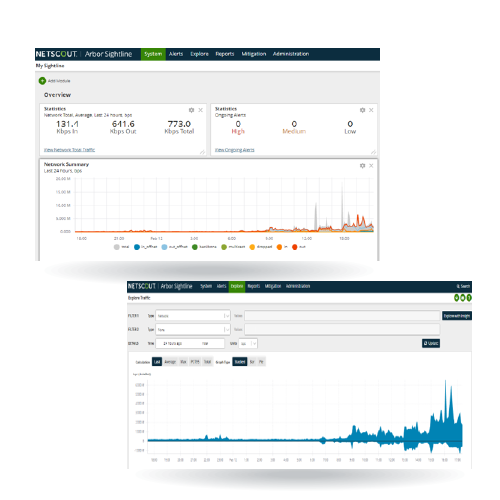

優れたレポーティングと分析機能

DDoS攻撃の検知という観点では、レポートの表示速度、見やすさが重要です。Sightlineは、ルーターなどから取得したフロー情報を、生のデータで保管するのではなく、メタデータ化してから保管します。メタデータをレポート表示用に利用することで表示速度の向上を図っています。また、サマリー画面は、アラート情報や、攻撃情報を一覧で表示します。管理者は、簡単な操作で瞬時にDDoS攻撃を把握することができます。

通常、フローコレクターは、攻撃タイプの認識は行いません。攻撃タイプの認識をするには、ミティゲーション装置との連携が必要です。Sightlineは、ミティゲーション装置と連携をせずとも、単体で攻撃頻度の多いアンプ系の攻撃(例:DNS、NTP)やMemcached、SSDP、ARMS、WSDDによる攻撃を 認識し、アラート表示します。

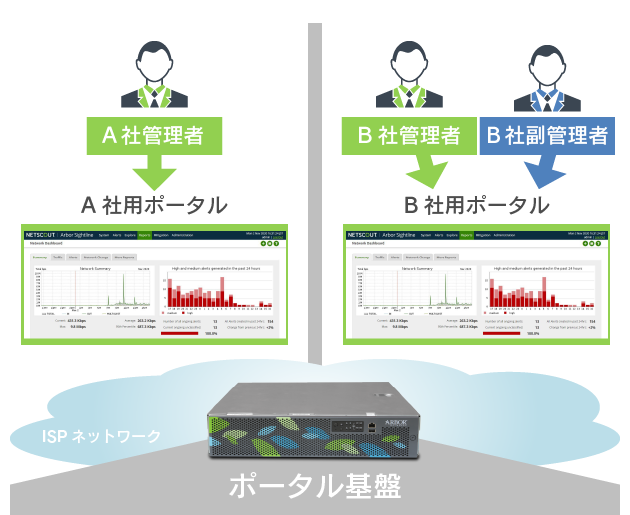

マルチテナント機能

管理者は、ネットワークセグメント単位で、マネージドオブジェクト(保護対象)を設定します。DDoS攻撃対策サービスを提供されているサービサーの多くは、マネージドオブジェクトをユーザごとに設定します。Sightlineは、マネージドオブジェクトごとにレポートを作成します。マネージドオブジェクトを、サービスを提供するお客様ごとに作成することで、お客様ごとにレポートを作成できます。さらに、Sightlineは、それ自体がWebポータルサーバーとなり、レポート画面をそれぞれのお客様に開放する事ができます。同様に、管理者は、マネージドオブジェクトごとに異なる設定を入れることができます。レポートの開放だけではなく、設定画面もお客様に開放することができます。

また、Sightlineの管理者は、マネージドオブジェクトに対して細かな権限設定をすることができます。同様に、お客様側でも管理者を複数作成し、権限設定をすることができます。

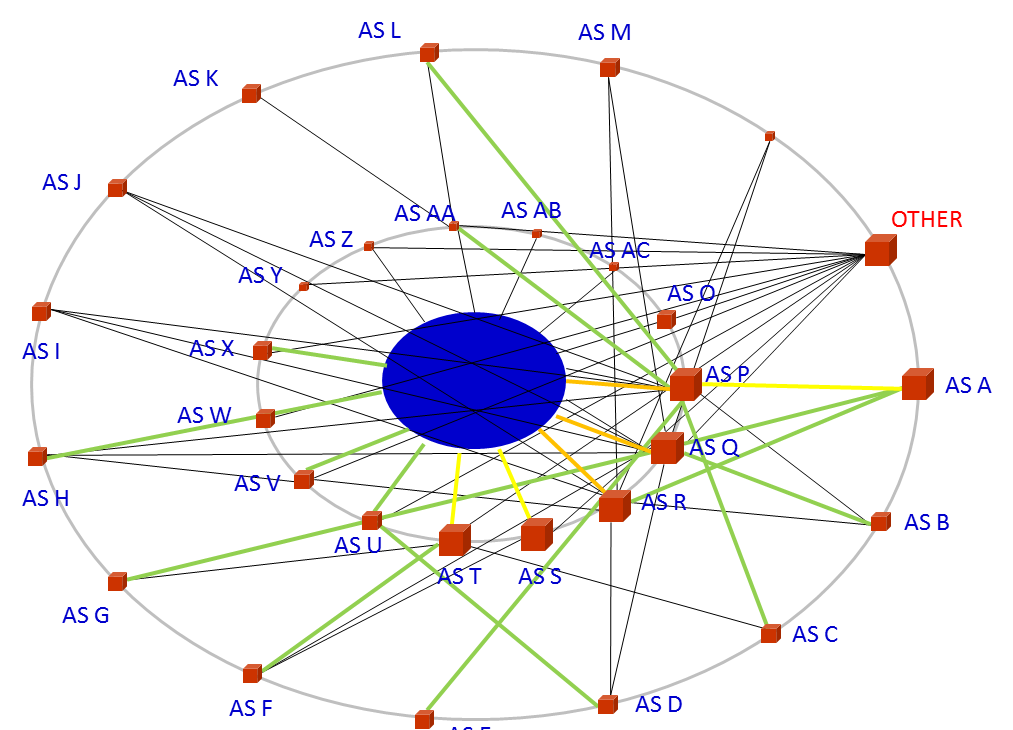

ピアリング分析機能

ピアリング分析は、お客様の上位回線トラフィック量を経路ごとにレポートする機能です。上位回線からのトラフィック量を分析することで、最適なパス選定に必要な情報を見ることができます。

右図のようなグラフだけではなく、トランジットに接続するRouterやInterfaceを指定しレポートを表示することで、どのAS Originからどれくらいの通信が来ているのかを確認することができます。表示されたAS Originが想定外のものであったり通信量が思いのほか多かった場合などはピアリング交渉の対象とすることができます。

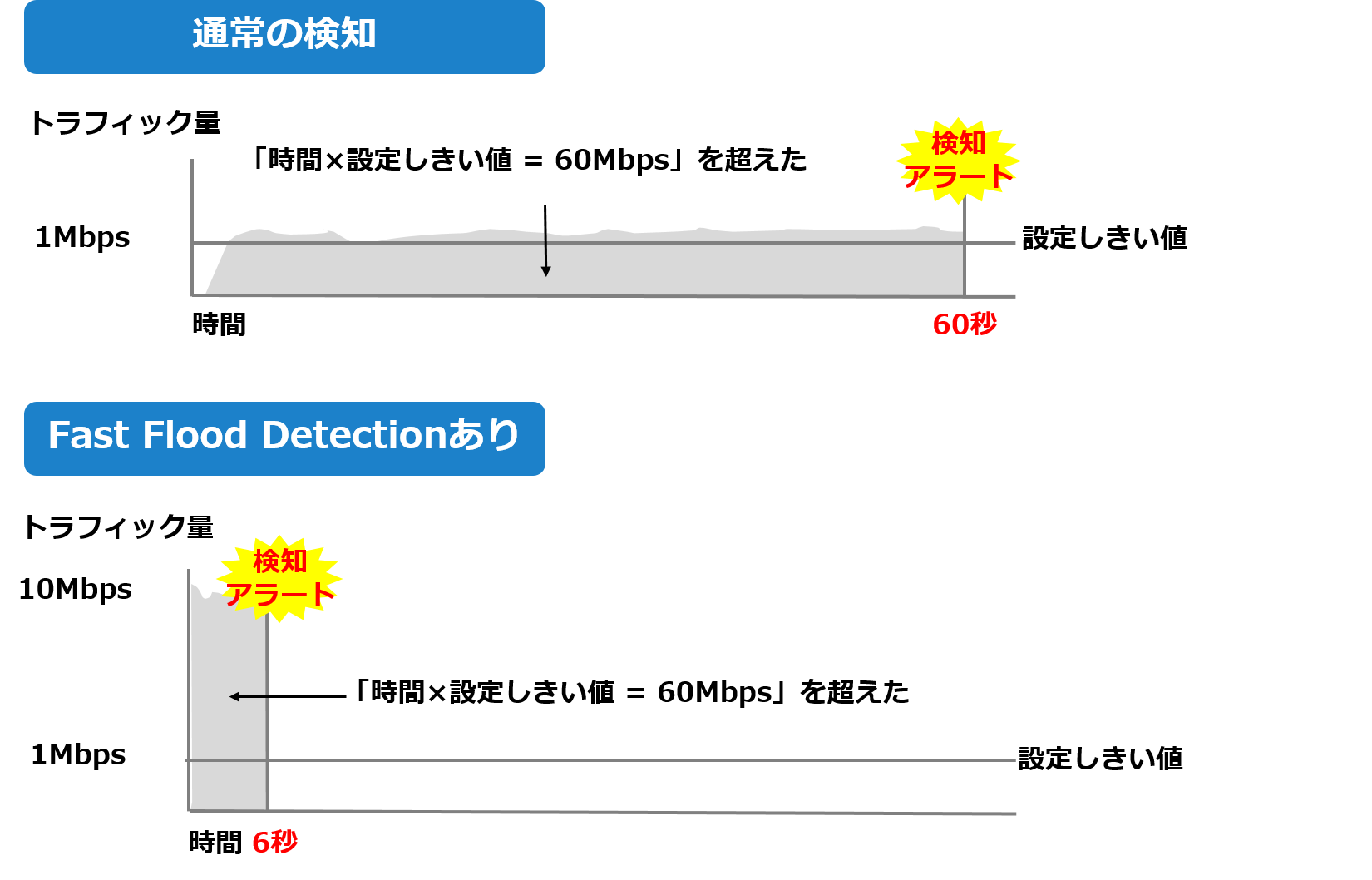

数秒でDDoS攻撃を検知

攻撃者が、DDoS攻撃を仕掛ける際、急激に大容量のトラフィックを生成することが難しく、最初の数秒は図1のように徐々にトラフィック量が増えるような攻撃が、ほとんどです。最近は、図2のように、急激に大容量のトラフィックを生成する攻撃が出現しています。こうした攻撃は、長時間行われず、短期間でお客様のネットワークに多大なインパクトを与えます。一般的に、フローコレクターは、DDoS攻撃を検知精度を上げるために、一定時間(1分程度)、経過観察をします。そのため、図2のような攻撃は、検知さえできません。Sightlineは、「Fast Flood Detection」という独自のアルゴリズムを持っており、こうした、数秒以内に急激に大容量のトラフィックを送りつけ、かつ短時間でやむような攻撃を検知することができます。

製品ラインナップ

注1: COREあるいはEDGEライセンスをSightlineに登録するルーター数分購入が必要です。

COREライセンスには、ピアリング分析機能がありますが、EDGEライセンスにはありません。

注2:ライセンス追加により100まで増やすことが可能です。

注3: 保護対象として登録できるネットワークセグメントの数です。